I oktober 2020 blev det afsløret, at den populære tjeneste Gravatar var blevet hacket, og brugernavne og hashede e-mail-adresser blev lækket. I maj 2014 led Bitly af et databrud, der forårsagede, at e-mail-adresser og hashede adgangskoder til næsten 10 millioner brugere lækkede. Dette er blot nogle eksempler på databrud. Hvad kan du gøre, hvis din e-mail-adresse, dine adgangskoder og dine hashkrypterede adgangskoder har været en del af sådanne overtrædelser?

En meget populær metode til at finde ud af, om dit brugernavn, din e-mail-adresse eller din adgangskode har været en del af et databrud, er at foretage en søgning på https://haveibeenpwned.com/. Der kan du straks finde oplysninger om, hvorvidt dit telefonnummer eller din e-mail-adresse har været en del af sådanne overtrædelser. Det kan også være interessant at søge efter din adgangskode på https://haveibeenpwned.com/Passwords.

Jeg bruger også en tjeneste ved navn Surfshark Alert, en del af mit Surfshark-abonnement. Jeg har registreret nogle af mine IP-adresser der, og hvis nogen af dem er inkluderet i et nyligt rapporteret databrud, vil jeg straks modtage en anmeldelse. Du kan også finde en lignende funktion i adgangskodeadministratoren fra NordVPN ved navn NordPass.

Er din e-mailadresse og adgangskode blevet lækket? Hvad skal man gøre?

Har du tjekket status for din e-mailadresse? Har adressen været en del af databrud? Det faktum, at din e-mail-adresse er lækket, er muligvis ikke særlig farlig i sig selv. Men blev e-mail-adressen kombineret med flere oplysninger? Blev e-mail-adressen lækket sammen med en 100% læsbar adgangskode? I så fald skal du ændre din adgangskode så hurtigt som muligt. Har du brugt den samme e-mail-adresse og adgangskode på flere platforme? Du bør ændre adgangskoden på hver enkelt adgangskode og slippe af med de lækkede adgangskoder så hurtigt som muligt.

Er du registreret på mange hjemmesider? Hvordan kan du huske hver adgangskode, hvis du bruger forskellige adgangskoder overalt?

Det er ikke tilfældigt, at adgangskodeadministratorer er meget populære (og nødvendige). Disse hjælper dig med at generere sikre adgangskoder og gemme dem et sikkert sted. Som et resultat er den eneste adgangskode, du skal huske, din meget sikre hovedadgangskode kombineret med din e-mail-adresse. Resten er password managerens arbejde. Der er masser af gode adgangskodeadministratorer derude. Personligt kan jeg varmt anbefale NordPass og LastPass.

Disse adgangskodeadministratorer leveres med browserudvidelser og mobilapplikationer. Som et resultat vil du have alle dine adgangskoder let tilgængelige, når du har brug for dem.

Men hvad nu hvis du har modtaget en advarsel om, at din adgangskodehash er lækket? Er det farligt? Hvad betyder det, at din adgangskodehash er lækket?

Min adgangskode hash er blevet lækket. Er det farligt? Hvad betyder dette?

Måske er din adgangskode ikke lækket, men din adgangskodehash er lækket. Hvad betyder det? Skal du bekymre dig?

Hvad er en adgangskode hash?

Mange tjenesteudbydere tilføjer et ekstra lag af sikkerhed, når de gemmer deres brugerdata. I stedet for at gemme din adgangskode i normale ord og bogstaver, koder de den ved hjælp af forskellige hashing-teknologier. Lad os sige, at du registrerer en ny bruger på mynewwebsite.com med følgende data.

- E-mail: [email protected].

- Adgangskode: 12345678

Da udbyderen hashes disse oplysninger, vil de blive gemt i deres database som denne.

- E-mail: [email protected] (hvis de ville hash det med MD5, ville det være: 4dec7aa05010e30721aa8714e9339a9e)

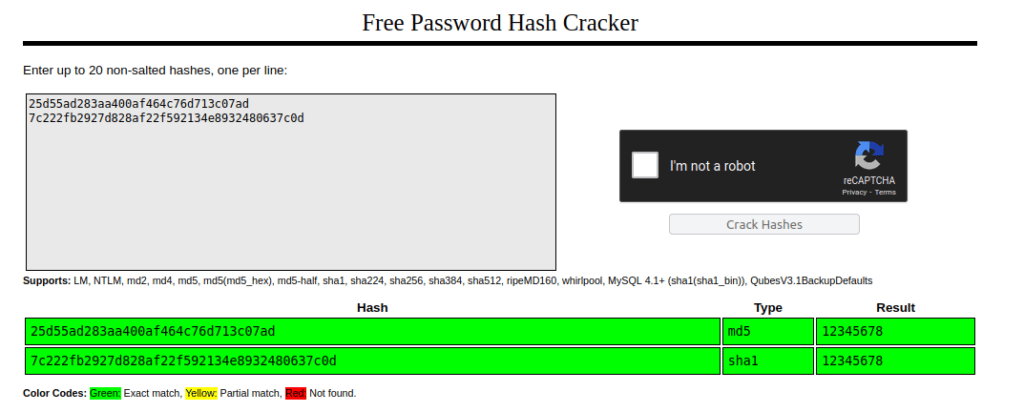

- Adgangskode: 25d55ad283aa400af464c76d713c07ad (MD5), 7c222fb2927d828af22f592134e8932480637c0d (SHA1)

Ovenfor kan du se min adgangskode 12345678 kodet med MD5 og SHA1 hashing algoritmen.

Hvis nogen ville se disse data og forsøgte at logge ind med din konto på mynewwebsite.com ved hjælp af e-mail-adressen og hashen, ville det ikke fungere. De ville ikke være i stand til at logge ind på din konto. Betyder det, at du ikke behøver at bekymre dig?

Skal du bekymre dig, hvis din adgangskodehash er lækket?

Der er problemer her, som du bør være opmærksom på. Hvis du bruger den samme hashing-algoritme og koder den samme adgangskode, vil resultatet hash altid være det samme. Hvad betyder det? Hvis du bruger den samme adgangskode, som jeg gør (12345678) og bruger den samme hashing-algoritme, får du det samme resultat (hash). På grund af dette finder du databaser, der forbinder hashes med ofte anvendte adgangskoder.

Hvis du går til https://crackstation.net/ og indtaster de to hashes ovenfor, vil du se følgende resultater.

Kan du se, hvad jeg ser? Jeg tilføjede simpelthen hashes på hjemmesiden ovenfor, og det viste mig straks, hvilken type algoritme der blev brugt, og hvad den originale adgangskode var. I starten kan hashen virke meget sikker, men i virkeligheden behøver det ikke at være det. Har din adgangskode hash været en del af et databrud? Jeg anbefaler, at du besøger webstedet ovenfor og kontrollerer, om din hash er blevet eksponeret i såkaldte regnbuetabeller.

Noget salt kan give dig ekstra beskyttelse!

Som du kan se ovenfor, beskytter en adgangskodehash dig muligvis ikke meget (hvis basisadgangskoden var en velkendt adgangskode). Hackere vil have masser af computerkraft til rådighed, hvilket betyder, at de hurtigt kan teste din hash mod millioner af adgangskoder (ved hjælp af ordbøger og tilfældige bogstaver og tal), hvilket gør det endnu mere skræmmende.

For at beskytte os mod sådanne brute force-angreb er det blevet normalt at tilføje salt til hashen. Hvad betyder det?

I kryptografi er et salt tilfældige data, der bruges som et ekstra input til en envejsfunktion, der hashes data, en adgangskode eller adgangssætning.

Wikipedia

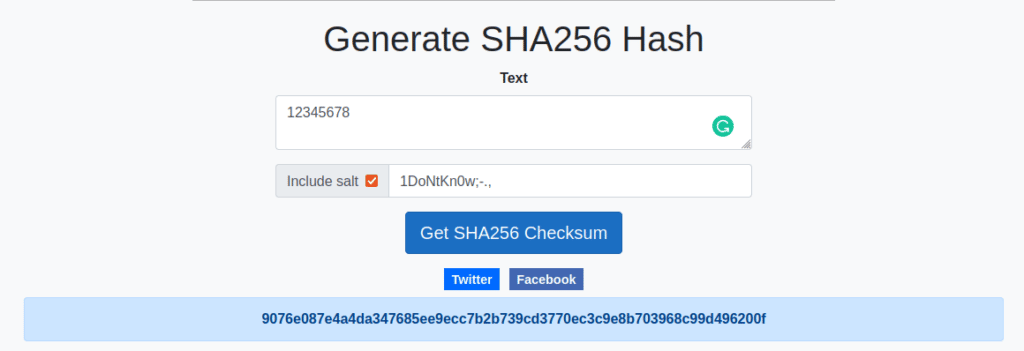

Salt er her yderligere data, der føjes til hashen. Som et resultat vil din adgangskode ikke længere blive stiplet som 12345678, men du får desuden tilføjet en masse andre tegn til adgangskoden. Nedenfor kan du se et eksempel på, at jeg koder min adgangskode ved hjælp af SHA256-algoritmen, med og uden salt.

- 12345678 (SHA256, uden salt) = ef797c8118f02dfb649607dd5d3f8c7623048c9c063d532cc95c5ed7a898a64f

- 12345678 (SHA256, med salt 1DoNtKn0w;-.,) = 9076e087e4a4da347685ee9ecc7b2b739cd3770ec3c9e8b703968c99d496200f

Som du kan se, er hasherne helt forskellige, og det vil være langt sværere for nogen at afkode den anden hash på grund af det salt, der tilsættes hash. Det bliver mere og mere normalt at tilføje salt til hashede adgangskoder, men ikke overalt.

Uanset om en tjeneste tilføjer salt til din adgangskode hash eller ej, skal du altid bruge sikre adgangskoder, der kombinerer bogstaver, tal og specialtegn, da det er grundlaget for det hele. Hvis en sådan adgangskode stadig er en del af et databrud, skal du ændre det hurtigt. Da du bruger forskellige adgangskoder til alle dine konti, vil du stadig være sikker!

Jeg håber, at denne artikel har formået at besvare de spørgsmål, du havde, før du kom til at læse artiklen. Hvis din adgangskode og/eller din adgangskode hash har været en del af databrud, skal du være forsigtig og tage de nødvendige skridt til at beskytte dine konti i fremtiden.

Hvis du har yderligere kommentarer eller spørgsmål, kan du bruge kommentarfeltet nedenfor.