En octubre de 2020, se reveló que el popular servicio Gravatar había sido pirateado, y se filtraron los nombres de usuario y las direcciones de correo electrónico hash. En mayo de 2014, Bitly sufrió una violación de datos que causó que se filtraran las direcciones de correo electrónico y las contraseñas hash de casi 10 millones de usuarios. Estos son solo algunos ejemplos de violaciones de datos. ¿Qué puede hacer si su dirección de correo electrónico, sus contraseñas y sus contraseñas hash han sido parte de tales violaciones?

Un método muy popular para averiguar si su nombre de usuario, dirección de correo electrónico o contraseña ha sido parte de una violación de datos es hacer una búsqueda en https://haveibeenpwned.com/. Allí puede encontrar inmediatamente información sobre si su número de teléfono o su dirección de correo electrónico han sido parte de tales infracciones. También puede ser interesante hacer una búsqueda de su contraseña en https://haveibeenpwned.com/Passwords.

También uso un servicio llamado Surfshark Alert, una parte de mi suscripción a Surfshark. He registrado algunas de mis direcciones IP allí y si alguna de ellas se incluye en una violación de datos recientemente reportada, recibiré inmediatamente una notificación. También puede encontrar una función similar en el administrador de contraseñas de NordVPN llamada NordPass.

¿Se ha filtrado su dirección de correo electrónico y contraseña? ¿Qué hacer?

¿Ha comprobado el estado de su dirección de correo electrónico? ¿La dirección ha sido parte de alguna violación de datos? El hecho de que su dirección de correo electrónico se haya filtrado puede no ser muy peligroso en sí mismo. Pero, ¿se combinó la dirección de correo electrónico con más información? ¿Se filtró la dirección de correo electrónico junto con una contraseña 100% legible? Si es así, cambie su contraseña lo más rápido posible. ¿Ha utilizado la misma dirección de correo electrónico y contraseña en varias plataformas? Debe cambiar la contraseña en cada contraseña y deshacerse de la contraseña (s) filtrada lo más rápido posible.

¿Estás registrado en muchos sitios web? ¿Cómo puedes recordar cada contraseña si usas contraseñas diferentes en todas partes?

No es una coincidencia que los administradores de contraseñas sean muy populares (y necesarios). Estos le ayudarán a generar contraseñas seguras y almacenarlas en un lugar seguro. Como resultado, la única contraseña que deberá recordar es su contraseña maestra muy segura combinada con su dirección de correo electrónico. El resto es obra del gestor de contraseñas. Hay muchos administradores de contraseñas excelentes por ahí. Personalmente, puedo recomendar calurosamente NordPass y LastPass.

Estos administradores de contraseñas vienen con extensiones de navegador y aplicaciones móviles. Como resultado, tendrá todas sus contraseñas fácilmente accesibles siempre que las necesite.

Pero, ¿qué pasa si ha recibido una advertencia de que se ha filtrado el hash de su contraseña? ¿Es eso peligroso? ¿Qué significa que se ha filtrado el hash de su contraseña?

Mi hash de contraseña se ha filtrado. ¿Es peligroso? ¿Qué significa?

Tal vez su contraseña no se ha filtrado, pero su hash de contraseña se ha filtrado. ¿Qué significa eso? ¿Deberías preocuparte?

¿Qué es un hash de contraseña?

Muchos proveedores de servicios agregan una capa adicional de seguridad a medida que almacenan sus datos de usuario. En lugar de almacenar su contraseña en palabras y letras normales, la codifican utilizando diferentes tecnologías de hash. Digamos que registra un nuevo usuario en mynewwebsite.com con los siguientes datos.

- Correo electrónico: [email protected].

- Contraseña: 12345678

A medida que el proveedor hash esta información se almacenará en su base de datos de esta manera.

- Correo electrónico: [email protected] (si lo hicieran con MD5, sería: 4dec7aa05010e30721aa8714e9339a9e)

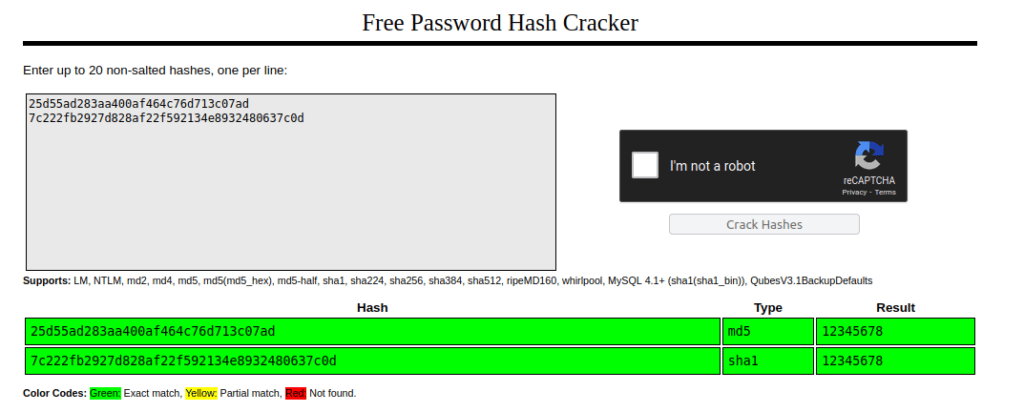

- Contraseña: 25d55ad283aa400af464c76d713c07ad (MD5), 7c222fb2927d828af22f592134e8932480637c0d (SHA1)

Arriba puede ver mi contraseña 12345678 codificada con el MD5 y el algoritmo hash SHA1.

Si alguien viera estos datos e intentara iniciar sesión con su cuenta en mynewwebsite.com usando la dirección de correo electrónico y el hash, no funcionaría. No podrán iniciar sesión en su cuenta. ¿Significa esto que no tienes que preocuparte?

¿Tiene que preocuparse si se ha filtrado el hash de su contraseña?

Hay problemas aquí que debes tener en cuenta. Si utiliza el mismo algoritmo hash y codifica la misma contraseña, el hash de resultado siempre será el mismo. ¿Qué significa esto? Si usas la misma contraseña que yo (12345678) y usas el mismo algoritmo hash, obtendrás el mismo resultado (hash). Debido a esto, encontrará bases de datos que conectan hashes con contraseñas de uso frecuente.

Si va a https://crackstation.net/ e ingresa los dos hashes anteriores, verá los siguientes resultados.

¿Ves lo que yo veo? Simplemente agregué los hashes en el sitio web anterior e inmediatamente me mostró qué tipo de algoritmo se usó y cuál era la contraseña original. Al principio, el hash puede parecer muy seguro, pero en realidad, no tiene por qué serlo. ¿El hash de su contraseña ha sido parte de una violación de datos? Le recomiendo que visite el sitio anterior y verifique si su hash ha sido expuesto en las llamadas tablas de arco iris.

¡Un poco de sal podría darte protección adicional!

Como puede ver arriba, un hash de contraseña podría no protegerlo mucho (si la contraseña base era una contraseña conocida). Los hackers tendrán mucha potencia informática disponible, lo que significa que pueden probar su hash contra millones de contraseñas rápidamente (usando diccionarios y letras y números aleatorios), lo que lo hace aún más aterrador.

Para protegernos de tales ataques de fuerza bruta se ha vuelto normal añadir sal al hachís. ¿Qué significa esto?

En criptografía, una sal son datos aleatorios que se utilizan como entrada adicional a una función unidireccional que hashea datos, una contraseña o una frase de contraseña.

Wikipedia (en inglés

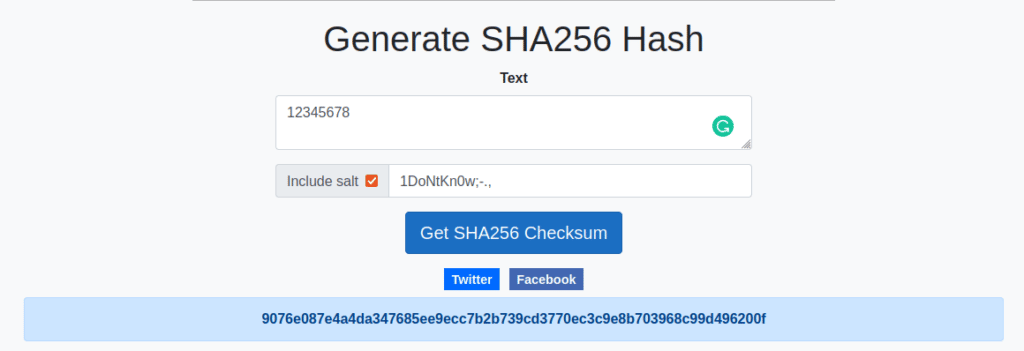

Salt es aquí datos adicionales que se agregan al hash. Como resultado, su contraseña ya no se desvanecerá como 12345678, pero obtendrá un montón de otros caracteres agregados a la contraseña además. A continuación puedes ver un ejemplo de mí codificando mi contraseña usando el algoritmo SHA256, con y sin sal.

- 12345678 (SHA256, sin sal) = ef797c8118f02dfb649607dd5d3f8c7623048c9c063d532cc95c5ed7a898a64f

- 12345678 (SHA256, con sal 1DoNtKn0w;-.,) = 9076e087e4a4da347685ee9ecc7b2b739cd3770ec3c9e8b703968c99d496200f

Como puede ver, los hashes son completamente diferentes, y será mucho más difícil para cualquiera decodificar el segundo hash debido a la sal que se agrega al hash. Se está volviendo cada vez más normal agregar sal a las contraseñas hash, pero no en todas partes.

No importa si un servicio agrega sal a su hash de contraseña o no, siempre debe usar contraseñas seguras que combinen letras, números y caracteres especiales, ya que esa es la base de todo. Si una de esas contraseñas sigue siendo parte de una violación de datos, cámbiela rápidamente. Dado que utiliza diferentes contraseñas para todas sus cuentas, ¡seguirá estando a salvo!

Espero que este artículo haya logrado responder a las preguntas que tenías antes de venir a leer el artículo. Si su contraseña y / o el hash de su contraseña han sido parte de violaciones de datos, tenga cuidado y tome las medidas necesarias para proteger sus cuentas en el futuro.

Si tiene más comentarios o preguntas, utilice el campo de comentarios a continuación.