В октябре 2020 года выяснилось, что популярный сервис Gravatar был взломан, а имена пользователей и хэшированные адреса электронной почты просочились. В мае 2014 года Bitly пострадал от утечки данных, в результате которой произошла утечка адресов электронной почты и хэшированных паролей почти 10 миллионов пользователей. Это лишь некоторые примеры утечек данных. Что вы можете сделать, если ваш адрес электронной почты, ваши пароли и ваши хэшированные пароли были частью таких нарушений?

Очень популярный способ узнать, было ли ваше имя пользователя, адрес электронной почты или пароль частью утечки данных, — это выполнить поиск по https://haveibeenpwned.com/. Там вы можете сразу найти информацию о том, был ли ваш номер телефона или ваш адрес электронной почты частью таких нарушений. Также может быть интересно выполнить поиск вашего пароля на https://haveibeenpwned.com/Passwords.

Я также использую службу под названием Surfshark Alert, которая является частью моей подписки на Surfshark. Я зарегистрировал там некоторые из моих IP-адресов, и если какой-либо из них будет включен в недавно сообщенную утечку данных, я немедленно получу уведомление. Вы также можете найти аналогичную функцию в менеджере паролей от NordVPN под названием NordPass.

Произошла ли утечка вашего адреса электронной почты и пароля? Что делать?

Вы проверили статус своего адреса электронной почты? Был ли адрес частью каких-либо утечек данных? Тот факт, что ваш адрес электронной почты просочился, может быть не очень опасным сам по себе. Но был ли адрес электронной почты объединен с дополнительной информацией? Был ли адрес электронной почты просочился вместе со 100% читаемым паролем? Если это так, измените пароль как можно быстрее. Вы использовали один и тот же адрес электронной почты и пароль на нескольких платформах? Вы должны изменить пароль на каждый пароль и избавиться от просочившихся паролей как можно быстрее.

Вы зарегистрированы на множестве веб-сайтов? Как вы можете запомнить каждый пароль, если вы используете разные пароли везде?

Не случайно менеджеры паролей очень популярны (и необходимы). Это поможет вам генерировать безопасные пароли и хранить их в безопасном месте. В результате единственный пароль, который вам нужно будет запомнить, это ваш очень безопасный мастер-пароль в сочетании с вашим адресом электронной почты. Остальное – это работа менеджера паролей. Есть много отличных менеджеров паролей. Лично я могу тепло порекомендовать NordPass и LastPass.

Эти менеджеры паролей поставляются с расширениями браузера и мобильными приложениями. В результате все ваши пароли будут легко доступны, когда они вам понадобятся.

Но что делать, если вы получили предупреждение о том, что хэш вашего пароля просочился? Опасно ли это? Что означает, что хэш вашего пароля был утекнут?

Утечка хэша моего пароля. Опасно ли это? Что это значит?

Возможно, ваш пароль не просочился, но хэш вашего пароля просочился. Что это значит? Стоит ли волноваться?

Что такое хэш пароля?

Многие поставщики услуг добавляют дополнительный уровень безопасности при хранении своих пользовательских данных. Вместо того, чтобы хранить ваш пароль в обычных словах и буквах, они кодируют его с использованием различных технологий хэширования. Предположим, что вы регистрируете нового пользователя в mynewwebsite.com со следующими данными.

- Электронная почта: [email protected].

- Пароль: 12345678

Поскольку поставщик хэширует эту информацию, она будет храниться в их базе данных следующим образом.

- Электронная почта: [email protected] (если бы они хэшировали его с MD5, это было бы: 4dec7aa05010e30721aa8714e9339a9e)

- Пароль: 25d55ad283aa400af464c76d713c07ad (MD5), 7c222fb2927d828af22f592134e8932480637c0d (SHA1)

Выше вы можете увидеть мой пароль 12345678 закодирован с помощью MD5 и алгоритма хэширования SHA1.

Если бы кто-то увидел эти данные и попытался войти в вашу учетную запись mynewwebsite.com, используя адрес электронной почты и хэш, это не сработало бы. Они не смогут войти в вашу учетную запись. Означает ли это, что вам не нужно беспокоиться?

Вам нужно беспокоиться, если ваш хэш пароля просочился?

Здесь есть проблемы, о которых вы должны знать. Если вы используете один и тот же алгоритм хэширования и кодируете один и тот же пароль, хэш результата всегда будет одинаковым. Что это значит? Если вы используете тот же пароль, что и я (12345678), и используете тот же алгоритм хэширования, вы получите тот же результат (хэш). Из-за этого вы найдете базы данных, соединяющие хэши с часто используемыми паролями.

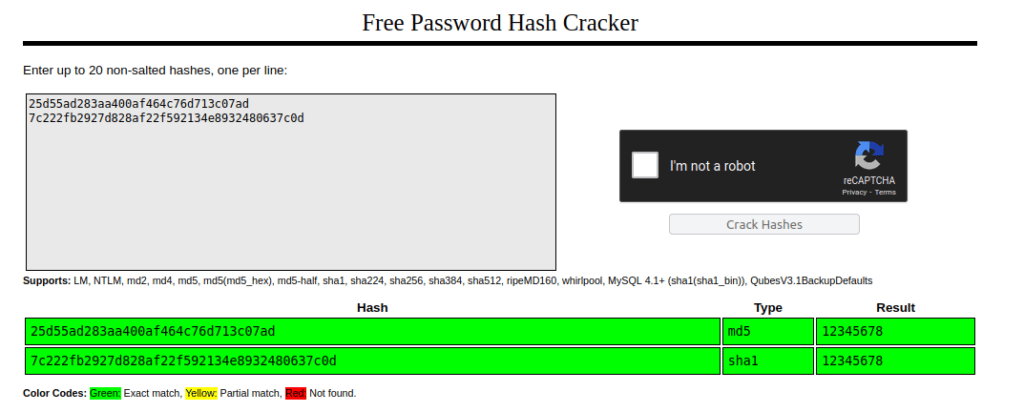

Если вы зайдете в https://crackstation.net/ и введете два хэша выше, вы увидите следующие результаты.

Вы видите то, что вижу я? Я просто добавил хэши на веб-сайте выше, и он сразу же показал мне, какой тип алгоритма использовался и каков был исходный пароль. Сначала хэш может показаться очень безопасным, но на самом деле это не обязательно. Был ли хэш вашего пароля частью утечки данных? Я рекомендую вам посетить сайт выше и проверить, был ли ваш хэш выставлен в так называемых радужных таблицах.

Немного соли может дать вам дополнительную защиту!

Как вы можете видеть выше, хэш пароля может не сильно защитить вас (если базовый пароль был хорошо известным паролем). Хакеры будут иметь много доступных вычислительных мощностей, а это означает, что они могут быстро проверить ваш хэш с миллионами паролей (используя словари и случайные буквы и цифры), что делает его еще страшнее.

Чтобы защитить нас от таких атак грубой силы, стало нормальным добавлять соль в хэш. Что это значит?

В криптографии соль — это случайные данные, которые используются в качестве дополнительного ввода в одностороннюю функцию, которая хэширует данные, пароль или парольную фразу.

Википедия

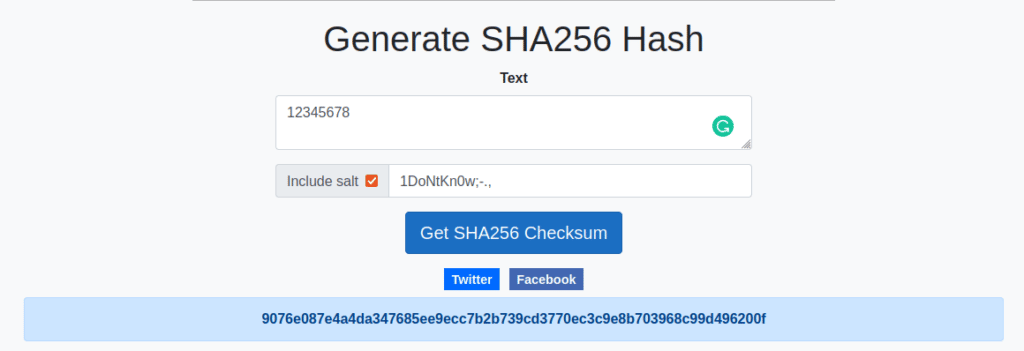

Соль здесь дополнительные данные, которые добавляются в хэш. В результате ваш пароль больше не будет пунктирным, как 12345678, но вы получите кучу других символов, добавленных к паролю дополнительно. Ниже вы можете увидеть пример того, как я кодирую свой пароль с помощью алгоритма SHA256, с солью и без нее.

- 12345678 (SHA256, без соли) = ef797c8118f02dfb649607dd5d3f8c7623048c9c063d532cc95c5ed7a898a64f

- 12345678 (SHA256, с солью 1DoNtKn0w;-.,) = 9076e087e4a4da347685ee9ecc7b2b739cd3770ec3c9e8b703968c99d496200f

Как видите, хэши совершенно разные, и любому будет намного сложнее расшифровать второй хэш из-за соли, которая добавляется в хэш. Становится все более и более нормальным добавлять соль в хэшированные пароли, но не везде.

Независимо от того, добавляет ли сервис соль в хэш вашего пароля или нет, вы всегда должны использовать безопасные пароли, сочетающие буквы, цифры и специальные символы, так как это основа всего этого. Если один такой пароль по-прежнему является частью утечки данных, быстро измените его. Поскольку вы используете разные пароли для всех своих учетных записей, вы все равно будете в безопасности!

Я надеюсь, что эта статья сумела ответить на вопросы, которые у вас были до того, как вы пришли прочитать статью. Если ваш пароль и /или хэш вашего пароля были частью утечек данных, будьте осторожны и примите необходимые меры для защиты ваших учетных записей в будущем.

Если у вас есть какие-либо дополнительные комментарии или вопросы, пожалуйста, используйте поле комментариев ниже.